Existem várias formas de busca de arquivos disponíveis em sites de Upload. Uma das minhas favoridas é pesquisando pelo google, mas não uma busca comum...

Os arquivos ficam hospertado em URLs,Assim, buscando esses ficheiros se torna muito fácil...

basta você entrar no google e no campo de pesquisa digitar: * site:UPLOAD.com. Aonde está UPLOAD você coloca o nome de qual hospedagem você quer buscar o arquivo.

Ex:

* site:MyUpload.com

* site:Badongo.com

* site:RapidShare.com

* site:MegaUpload.com

* site:MegaShares.com

* site:FileFactory .com

* site:Adrive.com

* site:SendSpace.com

Para melhor busca, no google mesmo você coloca depois do nome do Upload, o que você deseja, como se fosse um auto fitro...

Ex: Eu quero buscar pelo RapidShare um antiVirus então no google eu digito:

* site:RapidShare.com antiVirus

Ps.: Eu teste todos acima e deu certo, menos o "EasyShare" que não entra como busca no google.

sábado, 30 de agosto de 2008

Como buscar arquivos em sites de Upload...

Postado por Mary-eta às 17:43 0 comentários

Marcadores: Informática, Interessante, Truques

Hospedagem de arquivos

Se você utiliza um serviço gratuito para o desenvolvimento de seu blog, já deve ter se perguntado “Como fazer para disponibilizar arquivos em um blog gratuito?”

Uma alternativa é utilizar um serviço de hospedagem de arquivos. Existem centenas de sites que oferecem esse serviço de forma gratuita, possibilitando qualquer um com acesso a internet, compartilhar arquivos.

Na lista abaixo eu informo os sites que eu achei melhores, com algumas informações.

Badongo - Permite o Upload de arquivos com até 1 GB. Todo arquivo superior a 100 MB é dividido em partes.

RapidShare - Permite o Upload de arquivos com até 100 MB

EasyShare - Permite o Upload de arquivos com até 100 MB

MegaUpload - Permite o Upload de arquivos com até 500 MB

MegaShares - Sem informações precisas.

File Factory - Permite o Upload de arquivos com até 300 MB

Adrive - Permite o Upload de arquivos com até 2 GB, e um total de 50 GB por conta.

SendSpace - Permite o Upload de arquivos com até 300 MB

My Upload - Permite o Upload de arquivos com até 400 MB

Postado por Mary-eta às 16:54 0 comentários

Marcadores: Dicas, Informática, Interessante

quinta-feira, 28 de agosto de 2008

XP truques...

AVISO: Antes de qualquer alteração no editor de registro, convém fazer um back up do mesmo ou ativar a "Restauração do Sistema" no caso de alguma eventualidade!

1. Caso queira ter mais de 01 (um) IP quando conetcatado à Net, faça o seguinte:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Servic es\Class\NetTrans\0000

Nos valores IPAddress e IPMask, separando com vírgula, adicione a novo IP e a nova mascara respectivamente.

Ficará mais ou menos assim: *

-- X

---------------------------------------------------------------------- * * * * * * * *

Name * * * * * * * |Type * * * * * * * |Data * * * * * * * * * * * * * |

* * * * * * * * * * * *| * * * * * * * * * * * | * * * * * * * * * * * * * * * * *|

----------------------------------------------------------------------

PAddress * * * * * REG_SZ * * * * * *200.156.144.3,10.0.0.1

IPMask * * * * * * *REG_SZ * * * * * *255.255.255.0, 255.0.0.0

----------------------------------------------------------------------

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Servic es\Class\NetTrans\0000

----------------------------------------------------------------------

Observe a vírgula separando os IPs e as máscaras.

__________________________________________________ ________

2. Essa dica é "massa". Sabia que existe um "quinto" nível de segurança nas configurações do Internet Explorer? Em "Propriedades da Internet" na guia "Segurança" existem 4 níveis de segurança (Internet, Internet Local, Sites Confiáveis e Sites Restritos). Se quiser ativar essa "zona oculta" para modificar suas configurações faça o seguinte:

Abra o Regedit e vá na chave mostrada abaixo:

HKEY_CURRENT_USER\Software\Microsoft\Windows\Curre ntVersion\InternetSettings\Zon

es\0

Dentro dessa chave você encontrará uma DWORD chamada "Flag", dê um duplo clique sobre ela e mude o valor dela de 21 para 1.

Agora vá no IE "Ferramentas", "Opções de Internet", "Segurança" e veja a nova opção chamada Meu Computador!

__________________________________________________ ________

3. A próxima dica é para os administradores de rede que não aguentam mais alguns usuários que ficam fuçando onde, na verdade, não tem permissão. Consiste em impedir que usuários possam mapear ou desconectar unidades de rede. Isso porque a opção de "Mapear Unidade de Rede", ou "Desconectar Unidade de Rede" que aparece na barra do "Explorer" e no "Meu Computador", desaparecem, não permitindo, assim que o usuário mexa nessas opções. Faça o seguinte:

Navegue até as chaves:

[HKEY_CURRENT_USER\Software\Microsoft\Windows\Curre ntVersion\Policies\Explorer]

[HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\Curr entVersion\Policies\Explorer]

Crie uma DWORD nelas chamada NoNetConnectDisconnect coloque o valor=0 para desativar esse recurso e valor=1 para ativá-lo.

__________________________________________________ ________

4. Restrições de arquivos que chegam como anexo no Outlook.

Usuários leigos acabam por prejudicar toda a rede clicando em arquivos *.exe que chegam pelo Outlook. Muitas vezes, o usuário *nem culpa tem, pois esses arquivos podem ser autoexecutáveis.

Essa dica pode diminuir muito a dor de cabeça dos Administradores. Pelo Registro do Windows você pode bloquear arquivos executáveis que chegam pelo Outlook. Abra o registro e vá na seguinte chave:

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Outlook Express]

Crie uma DWORD chamada BlockExeAttachments e dê o valor=1 para que arquivos executáveis sejam bloqueados, e dê o valor=0 para desativar esse bloqueio.

__________________________________________________ ________

5. Não tem paciência para ativar o NumLock antes de digitar a senha de logon? Aí vai uma dica para que o Teclado Numérico seja ativado quando você ligar o computador.

No Registro, vá na chave:

[HKEY_USERS\DEFAULT\Control Panel\Keyboard]

Crie uma String (REG_SZ) chamada InitialKeyboardIndicators ou modifique a que já existe. Coloque o valor=2 para ativar o Numlock (ao ligar o PC ele já ativa-se) e coloque o valor=0 para desativá-lo (não sei qual o sentido de desativá-lo).

__________________________________________________ ________

6. O registro foi desabilitado pelo administrador? ou seja você não acessa o regedit.

a. Crie um arquivo no Bloco de Notas com o texto abaixo

(copie e cole no Bloco):

REGEDIT4

[HKEY_CURRENT_USER\Software\Microsoft\Windows\Curre ntVersion\Policies\System]

"DisableRegistryTools"=dword:00000000

b. Vá em (Arquivo-> Salvar como...), nomeie o arquivo e salve com a extensão .REG (ex. Menu Novo.reg)

c. Na caixa de seleção (Salvar com o tipo) Salve o arquivo como [ Todos os aqruivos (*.*) ]

d.Clique 2x no arquivo criado e quando pedir confirmação de inclusão de dados no Registro, confirme

Nota: No Windows 9x* dersonpg o cabeçalho é "REGEDIT4". Para o Windows 2000/XP troque o cabeçalho por "Windows Registry Editor Version 5.00" (sem as aspas).

__________________________________________________ ________

7. Outra dica "fuderosa". Monitore a ação do SFP

SFP = SYSTEM FILE PROTECTION, é esse recurso que restaura arquivos

excluídos ou substitui arquivos mais antigos pelos originais do WinMe

segundo uma base de dados. Querem ver ele em ação?

navegue até a chave:

[HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\Curr entVersion\Systemfileprotection]

E no painel da direita mude o valor de Showpopups para 1 e reinicie a máquina.

Faça o teste: exclua ou renomeie, por exemplo o arquivo MODEM.CPL da pasta \WINDOWS\SYSTEM. Na mesma hora vai aparecer uma mensagem sobre a ação. Quer uma ação maior? Instale o Office 2000. você vai ficar maluco com tantas mini-janelas na sua tela. Não gostou da dica? Vá até a chave mencionada e troque o valor de Showpopups para 0 e reinicie a máquina.

__________________________________________________ ________

8. Evite que outros usuários alterem as configurações de vídeo através do menu.

Navegue até a chave:

[HKEY_CURRENT_USER\Software\Microsoft\Windows\Curre ntVersion\Policies\Explorer]

E localize o item NoViewContextMenu. Caso não exista crie um novo

item DWORD. Atribua 1 para desabilitar o menu e 0 para habilitá-lo novamente. Reinicie o computador para que as alterações tenham efeito.

__________________________________________________ ________

9. Perdeu a senha do Supervisor de conteúdo no IE?

Navegue até a chave:

[Hkey_local_machine\Software\Microsoft\Windows\Curr entVersion\Policies\Ratings]

Na parte direita da tela, haverá um elemento chamado KEY. Delete-o e saia do REGEDIT. Agora inicie o Internet Explorer e use o comando Exibir/Opções, e selecione a guia Segurança. Clique sobre o botão "Desativar Classificação", e será pedida uma nova senha, já que a antiga estará desabilitada.

__________________________________________________ ________

10. Todos sabem que podemos controlar o que pode iniciar junto com o Windows através do msconfig.exe, só que em raras vezes o que procuramos não está disponível no msconfig. Neste caso esta dica mostra onde está localizado no registro as chaves de inicialização de programas, principalmente os vírus, que adoram estas chaves. Faça uma busca pelas seguintes chaves:

[HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\Curr entVersion\Run e \RunServices]

Curiosidade: As alterações feitas no registro de um sistema multiusuário são efetivadas de forma diferente.

As alterações feitas na chave HKEY_CURRENT_USER só afetam o usuário que estiver logado no sistema no momento, enquanto que as alterações em HKEY_LOCAL_MACHINE afetam todos os usuários, independente de quem estiver logado no momento.

__________________________________________________ ________

11. Remova os arquivos do histórico de reprodução do Windows Media Player. Vá em: [HKEY_CURRENT_USER\Software\Microsoft\MediaPlayer\P layer\RecentFileList] e remova as entradas.

Postado por Mary-eta às 11:45 0 comentários

Marcadores: Truques

Truques para o XP...

Velocidade de arranque:

Aumentar a velocidade de arranque desfragmentando os ficheiros de arranque:

Iniciar → Executar → regedit

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Dfrg\BootOptimizeFunction

depois procurar "Enable" e dar-lhe o valor Y

Arranque mais rápido (tornar o serviço "Prefetcher" melhor):

Iniciar → Executar → regedit

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SessionManager\MemoryManagement\PrefetchParameters

depois descobrir o valor

EnablePrefetcher

e colocá-lo a 5

Diminuir o tempo que o XP demora a arrancar:

Ir a http://www.microsoft.com/hwdev/platform/performance/fastboot/

e fazer o download do ficheiro BootVis

depois escolher Trace / Next Boot + Driver Delays (para ver o tempo de arranque do sistema)

depois escolher Trace / Optimize System (para optimizar o arranque)

e depois escolher Trace / Next Boot + Driver Delays (para ver se o tempo de arranque do sistema diminuiu)

Aumentar ligeiramente a velocidade de arranque desactivando o ecrã de arranque do Windows:

Iniciar → Executar → msconfig

e no guia Boot.ini seleccionar as opções "NoGuiBoot" e "SOS"

Velocidade de encerramento:

Para o Win Xp encerrar mais rapidamente:

Iniciar → Executar → regedit

depois navegar:

HKEY_CURRENT_USER\Control Panel\Desktop

depois procurar o valor HungAppTimeout e verificar que se encontra a 5000

depois mudar o valor WaitToKillAppTimeout de 20000 para 4000

depois navegar:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control

e depois colocar o valor WaitKillServiceTimeout a 4000

E por fim para quem tem uma placa gráfica Ndivia ir a:

Painel de controlo/Ferramentas Administrativas/Serviços

e colocar o "Nvidia Driver Help Service" para manual.

Diminuir o tempo de encerramento do Windows (fechando automaticamente os programas que deixam de responder):

Iniciar → Executar → regedit

HKEY_USERS\.DEFAULT\Control Panel\Desktop

depois seleccionar "AutoEndTasks" e trocar o 0 por um 1

Desempenho do sistema:

Aumentar a velocidade do PC desactivando o "zip" do XP:

Iniciar → Executar → regsvr32 /u zipfldr.dll

e premir Enter

Acelerar o PC (desactivando a procura de tarefas agendadas em discos de rede, coisa que os utilizadores normais não utilizam):

Iniciar → Executar → regedit

depois navegar:

HKEY_LOCAL_MACHINE/Software/Microsoft/Windows/Current Version/Explorer/RemoteComputer/NameSpace

depois seleccionar a chave {D6277990-4C6A-11CF-8D87-00AA0060F5BF} e apagá-la.

Economizar memória pondo os DLL na ordem (DLL que continuam na memória ao fim de terminar-mos o programa correspondente):

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer

depois criar uma sub-chave chamada

AlwaysUnloadDLL

e dar-lhe o valor 1

Utilizar o active desktop (para poupar memoria, porque com o active desktop o wallpaper não é convertido para .bmp ,ficando com o tamanho original):

Botão direito do rato → Propriedades → Ambiente de Trabalho → Personalizar Ambiente o de Trabalho → Web → Novo

Depois navegar até ao Wallpaper que desejo

Depois clicar na janela(na seta) e escolher a opção: Cobrir ambiente de trabalho

Posso por várias imagens ou gifs animados

Depois Botão direito do rato → Dispor ícones por → Bloquear itens da web no ambiente de trabalho.

Windows mais leve, quando o PC só é usado por uma pessoa e não está em rede:

Painel de controlo → Ferramentas Administrativas → Serviços

E desabilitar as coisas desnecessárias:

Alerta

Agendador de Tarefas

Alocador Remote Procedure Call

Localizador de computadores

Troca rápida de usuário

Acesso a dispositivo de interface humana

Serviço de Indexação (baixa a performance do HD)

Mensageiro

Logon de Rede (desnecessário se seu computador não está em rede)

Netmeeting Remote Desktop Sharing (disabled for extra security)

Registro Remoto

Servidor

Serviço de Descoberta SSDP (bug que deixa aberta a porta 5000)

Auxiliar NetBios TCP/IP

Telnet (disabled for extra security)

Universal Plug and Play Device Host

Upload Manager

Horário do Windows

Configuração zero sem fio

Estação de trabalho

Acelarar as aplicações:

www.intel.com → Find Intel downloads and drivers → Chipset Software → Intel Application Accelerator

Acelarar a navegação em pastas desactivando a procura automática de ficheiros e impressoras de rede:

O meu computador → Ferramentas → Opções de pastas... → Ver

e depois desmarcar a opção que diz: Procurar automaticamente pastas e impressoras de rede.

Aumentar a velocidade do Menu Iniciar:

Iniciar → Executar → regedit

depois navegar:

HKEY_CURRENT_USER\ControlPanel\Desktop

depois seleccionar "MenuShowDelay"

e escolher um valor entre 400 (mais lento) e 0 (mais rápido)

depois reiniciar o PC

Internet:

Aumentar os downloads do Internet Explorer:

Iniciar → Executar → regedit

HKEY_CURRENT_USER/Software/Microsoft/Windows/CurrentVersion/InternetSettings

depois clicar em adicionar valor, e adicionar os valores DWORD seguintes:

MaxConnectionsPer1_0Server=Dword:0000000a

MaxConnectionsPerServer=Dword:0000000a

Mudar o título do Internet Explorer:

Iniciar → Executar → regedit

HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main\Window Title

Mais largura de banda para o Windows XP Professional:

Iniciar → Executar → gpedit.msc

Computer configuration → Local computer policy → Administrative templates → network → QoS Packet Scheduler → Limit reservavle bandwidth

Enable e depois mudar a percentagem que é de 20 para 0

Para saber o meu IP e outras informações:

Iniciar → Executar → cmd → ipconfig

Iniciar → Executar → cmd → ipconfig/all

Para verificar as portas que estão abertas:

Iniciar → Executar → cmd → netstat –a

Para fazer o Trace Route até determinado servidor:

Na linha de comandos digitar tracert seguido de uma URL ou número IP externo qualquer.

Mais rapidez a abrir as páginas da net aumentando a cache DNS:

(DNS é a tradução do endereço web para IP, que é feita por servidores DNS, mas algumas traduções ficam guardadas na cache do nosso computador)

Abrir Bloco de Notas e escrever:

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Dnscache\Parameters]

"CacheHashTableBucketSize"=dword:00000001

"CacheHashTableSize"=dword:00000180

"MaxCacheEntryTtlLimit"=dword:0000fa00

"MaxSOACacheEntryTtlLimit"=dword:0000012d

Depois guardar com um nome .reg

E depois executar

Para esvaziar a cache, que é para ficar com uma mais recente:

Iniciar → Executar → cmd → ipconfig/flushdns

Para ver o que está na cache

Iniciar → Executar → cmd → ipconfig/displaydns+

Para ver a tabela ARP

Iniciar → Executar → cmd → arp

Internet mais veloz:

Iniciar Executar Regedit

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\ServiceProvider

Depois seleccionar ServiceProvider e alterar os valores hexadecimais:

Class - 1

DnsPriority - 7

HostsPriority - 6

LocalPriority - 5

NetbtPriority – 8

Aparência:

Fazer desaparecer as pastas de Documentos Partilhados no Win XP:

Iniciar → Executar → regedit

depois navegar:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\MyComputer\NameSpace\DelegateFolders

depois eliminar a chave:

{59031a47-3f72-44a7-89c5-5595fe6b30ee}

e depois reiniciar o PC.

Proibir que alterem o menu Iniciar:

Iniciar → Executar → regedit

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer

depois adicionar uma DWORD chamada

NoChangeStartMenu

e depois dar-lhe o valor 1

Mudar o tamanho das miniaturas:

Iniciar → Executar → regedit

→Mudar só para mim

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer

→Mudar para todos os utilizadores

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Explorer

Depois adicionar um novo DWORD chamado

ThumbnailSize

e depois dar-lhe um valor entre 32 e 256

Remover o ícone da reciclagem do ambiente de trabalho:

Iniciar → Executar → regedit

HKEY_LOCAL_MACHINESOFTWARE\Microsoft\Windows\CurrenteVersion\Explorer\Desktop\NameSpace\

e depois apagar a chave:

{645FF040-5081-101B-9F08-00AA002F954E}

Mudar o ícone duma drive (por ex C):

Iniciar → Executar → Regedit

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer

Se não existir, criar uma nova chave(pasta) chamada DriveIcons

Dentro desta chave criar outra com o nome da drive (por ex: C)

E dentro desta chave criar uma chave chamada DefaultIcon

Depois clicar com o direito em 'Default' e escolher 'Modify', e no campo (Value Data) escrever o directório do ícone (por ex: C:\Meus Documentos\Icon.ico)

Instalar temas no Windows XP sem a necessidade de adquirir o Microsoft PLUS:

Arranjar na NET o arquivo uxtheme.dll

Reiniciar o computador no Modo de Segurança (pressionar F8 quando está a arrancar)

Renomear o arquivo uxtheme.dll, que está na pasta C:Windows/System32 para uxtheme.bak

Copiar o arquivo uxtheme.dll que se sacou da net para C:Windows/System32

Reiniciar o PC.

Lista de icons:

\Windows\System32\shell32.dll

Sistema:

Desligar o sistema de ajuda dos botões (mensagem que aparece quando passa-mos por cima de um botão Minimizar, Maximizar.... ):

Iniciar → Executar → regedit

HKEY_CURRENT_USER\Control Panel\Desktop

depois criar um valor de string chamado

MinMaxClose

e depois dar-lhe o valor 1

Criar disquetes de arranque para o XP Professional:

Ir a http://www.microsoft.com/downloads/release.asp?releaseid=33291

e depois fazer o download do ficheiro WinXP_EN_PRO_BF.EXE

Autologon sem palavra passe:

Iniciar → Executar → control userpasswords2

depois desmarcar a opção "Users must enter a user name and password to use this computer"

Mudar o Dono (mudar o nome em que o Windows está registado):

Iniciar → Executar → regedit

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion

depois na entrada: Registered Owner dar o nome que quiser.

Eliminar programas que ao fim de desinstalados permanecem na lista Adicionar/Remover Programas:

Iniciar → Executar → regedit HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\CurrentVersion\Uninstall

Microsoft Management Console (MMC) só para o XP Professional (permite personalizar o PC):

Iniciar → Executar → mmc

File → Add/Remove Snap In → Add → Group Policy → Add → Finish

( Atenção: não me responsabilizo por danos causados devido ao uso dos truques e dicas existentes nesta página. )

Postado por Mary-eta às 11:41 0 comentários

Marcadores: Informática, Truques

quarta-feira, 27 de agosto de 2008

Vírus de pendrive não executa sem sua ajuda!

Nota: eu prefiro os termos "flashdrive" e UFD (USB Flash Drive), mas o termo "pendrive" está tão fortemente associado a essas coisas que eu vou me render a ele por ora.

Existe um mito na internet (tanto no Brasil quanto fora) de que o Windows tem uma séria falha que permite que pela simples inserção de um pendrive contaminado com vírus você seja infectado. Não consegui encontrar nenhuma prova de que essa falha existe, em nenhuma versão do Windows. Até onde sei, o vírus entra na máquina em quase 100% dos casos por causa de hábitos equivocados dos usuários.

A única coisa que ocorre automaticamente ao inserir um pendrive é a infecção dele, caso o PC já esteja infectado com um vírus.

Como eu expliquei desde 2000 no meu artigo sobre Autorun, o mecanismo de execução automática do Windows depende de um arquivo autorun.inf apropriado na mídia. Para CDs e DVDs o Windows executa as instruções de autorun.inf cegamente, mas embora o mecanismo também funcione em pendrives a MS sábiamente implantou restrições à sua execução em todas as versões do Windows que suportam pendrives (98, ME, 2000, XP e Vista).

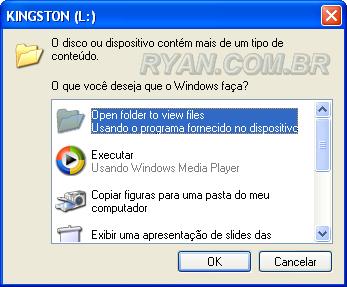

No Windows XP, por exemplo, quando qualquer pendrive é inserido o Windows examina seu conteúdo e através de um algoritmo não documentado (mas que eu soube que é complicadíssimo) tenta determinar do que se trata. Baseado no resultado desse teste exibe um menu que chamamos de "menu autoplay".

Se o XP encontrar um arquivo autorun.inf no pendrive, lê seu conteúdo e inclui o programa que ele referencia como a primeira opção do menu autoplay.

Se o usuário tem o hábito de clicar em OK sem nem prestar atenção, é a vítima perfeita para criadores de malware.

Note como a opção de "Sempre executar a ação selecionada" fica desabilitada nesse caso. É o Windows protegendo você de fazer algo que seria potencialmente perigoso, ainda que fosse útil.

Os autores de vírus encontraram um jeito esperto de tapear o usuário e fazê-lo executar o vírus: usar o ícone e simular o texto de "abrir pasta..."

A versão em inglês acima (que tirei de um vírus real) pode até deixar alguém que não entende inglês desconfiado, mas se for traduzido:

Note o texto "Usando o programa...". Ele denuncia o vírus, mas mesmo um usuário experiente pode ser enganado por isso. Ao clicar OK você estará executando o vírus, que por sua vez abrirá a pasta. Só está realmente seguro contra esse tipo de artimanha quem analisa cuidadosamente a opção ou, melhor ainda, quem sempre clica em Cancelar.

Mas nem é essa a principal forma de infecção por pendrives. Os vírus conseguem entrar mesmo é por causa do mau hábito que os usuários tem de abrir drives clicando duas vezes na "lista" do Explorer.![]()

O problema é que clicar duas vezes na lista invoca o autorun do drive, sem avisos ou questionamentos. Seja para CD/DVD, HDD, pendrives... tanto faz se for mídia fixa ou removível porque clicar duas vezes na lista vai invocar o autorun e isso não é uma falha de segurança. É uma funcionalidade do sistema que pode ser (e é) explorada por vírus. É uma funcionalidade porque se eu quiser executar o autorun de um disco eu clico duas vezes na lista. Se eu não quiser (e em quase 100% dos casos eu não quero), eu clico uma vez na árvore.

Mas o hábito de clicar duas vezes na lista é tão generalizado quanto a ignorância de que isso ativa o autorun na mídia, por isso quase todo usuário infectado diz que "não fez nada" e o vírus "tem que ter entrado sozinho"

Espertamente, o vírus após ser executado exibe os arquivos do pendrive, assim o usuário comum não nota que há algo errado, porque era isso que ele queria ver.

Em outro post falarei sobre como desativar o Autorun, para não precisar se preocupar com isso.

P.S.: Pode até existir um exploit real que permita a execução do vírus sem intervenção do usuário, mas eu não consegui encontrar a menor evidência disso. E qualquer busca que eu faça no Google sobre o assunto só mostra gente que, quando diz que o o problema existe, ou não parece realmente saber do que está falando ou claramente é do tipo que tem um orgasmo quando (pensa que) encontra um defeito no Windows. Todos os vírus que testei (voluntariamente ou não) dependem do duplo-clique para rodar ou da desatenção ao clicar no OK.

Postado por Mary-eta às 09:02 0 comentários

Marcadores: Dicas, Informática, Interessante

domingo, 24 de agosto de 2008

O que a informática faz com as pessoas...

Postado por |u1zr5jr às 23:17 2 comentários

Marcadores: Humor

sexta-feira, 22 de agosto de 2008

Problemas ao instalar o Office 2007

Esta dica vai para quem estava instalando o Office 2007 e precisou desligar o PC. Deu um Ctrl+Alt+Del e finalizou o instalador, desligou direto ou caiu a energia.

Até aí tudo bem. Mas, um tempo depois vc liga o PC com mais tempo e vai instalar de novo. Coloca o serial, aceita o contrato, etc., mas quando ele vai instalar aparece a seguinte mensagem:

“Microsoft Office 2007 encontrou um erro durante a instalação.”

Se isso ocorreu nas condições descritas antes, deve ser porque ele começou a instlar, mas não conseguiu terminar, mas como tem parte de seu conteúdo instalado, ele não pode instalar novamente.

1- Para resolver esse problema, baixe o programa Glary Utilies, que otimiza o PC retirando o conteúdo “quebrado”.

2- Em “Limpar e reparar” escolha “Gerenciador de desinstalação”.

3- Se o problema for realmente este ele irá mostrar algumas instalações com o final “MUI (idioma do Office) 2007″ no caso do meu, em PT-BR, ele mostra o final “MUI (Portuguese (Brazil)) 2007″.

Desinstale as instalações com esse final.

/!\ = Atenção! Quando você instalar o Office corretamente essas entradas também irão aparecer, por isso não exclua se você instalou certo. Dica: se você instalou certo, aparecerá também a instalação completa, com o nome de Microsoft Office (versão) 2007, sendo versã=Home and Student, Enterprise, etc.

Agora, você deve excluir os registros do Office 2007, vamos fazer isso pelo regedit, que é mas fácil:

4- Vá em Iniciar > executar e digite “regedit” (sem as aspas). Dê OK.

5- Entre na seguinte chave: HKEY_LOCAL_MACHINE > SOFTWARE > Microsoft > Office.

6- Dentro da chave “Office”, haverá outra, chamada “12.0″, que é a versão 2007. Exclua a chave “12.0″.

7- Pronto! Agora é só instalar o Office 2007 normalmente!

Se os passos acima não funcionarem, procure ajuda junto à Microsoft, pois não sei qual pode ser seu problema.

Descoberta feita por mim, Mister PC.

Testado e aprovado com o Microsoft Office Enterprise 2007.

Qualquer dúvida poste nos comentários.

Postado por Mary-eta às 12:12 2 comentários

Nova mídia da Pioneer tem 500 GB de capacidade

Mídia de 500 GB da Pioneer

Há mais ou menos um mês, a Pioneer havia anunciado uma mídia de 400 GB, com 16 camadas, baseada em um método compatível com o Blu-Ray, da Sony.

Porém neste mês a empresa anunciou uma mídia com 100 GB e 4 camadas a mais. Exatamente: 500 GB, em 20 camadas.

A Pioneer deixou claro a mídia não é apenas um Blu-Ray com capacidade.

A mídia não deverá ser produzida em massa em menos de 4 anos e ainda não têm nome comercial.

Postado por Mary-eta às 12:00 1 comentários

Marcadores: Informática, Interessante

quarta-feira, 13 de agosto de 2008

Microsoft lança novo recurso online para ONGs

A Microsoft Corp. anuncia a disponibilização global do NGO Connection, um novo recurso online para organizações não governamentais do mundo todo. Impulsionado pelo retorno recebido de parceiros sem fins lucrativos e pelos anos de experiência de trabalho conjunto com estas instituições, o recurso online visa ajudar essas organizações a utilizarem a tecnologia de forma mais eficiente para atingirem suas metas, estimular a criação de redes e a coordenação dos recursos de ONGs em todo o mundo.

O principal objetivo do novo recurso online é fornecer um balcão completo que oferece praticidade e facilidade para recursos de tecnologia, compartilhamento de conhecimento, construção de comunidades e exemplos da vida real para organizações sem fins lucrativos. Ao utilizar uma terminologia simples e não técnica, o NGO Connection busca facilitar o acesso das ONGs à gama completa de recursos e produtos Microsoft e ajudá-las a utilizarem com eficiência outros recursos online. Com versões em árabe, francês, alemão, russo e espanhol a serem disponibilizadas nos próximos meses, os recursos do NGO Connection estarão disponíveis para um público ainda maior de ONGs.

"Estejam buscando acesso a programas de software, tentando formar parcerias com outras organizações que trabalham com projetos similares ou interessadas em formar parcerias com a Microsoft ou com outros parceiros em iniciativas importantes, com o NGO Connection as organizações sem fins lucrativos terão acesso a todos os recursos que necessitam para atingirem suas metas", apontou Pamela Passman, vice-presidente corporativa de Global Corporate Affairs da Microsoft. "Ao oferecer um espaço de trabalho virtual rico em recursos tecnológicos para que as ONGs troquem informações e colaborem entre si, a nova ferramenta online oferece um portal completo que atende a todas as necessidades de tecnologia e comunicação de rede dessas organizações".

O NGO Connection também colabora para que as ONGs compartilhem melhores práticas e estudos de caso, oferecendo-lhes a opção de participarem de um fórum online onde podem trocar idéias sobre como utilizar a tecnologia com mais eficiência e compartilharem soluções para alguns de seus desafios mais comuns. O objetivo é ajudar as ONGs a colaborarem entre si quanto às suas necessidades e quanto à solução das mesmas por meio da tecnologia.

"A tecnologia é tão importante para as ONGs quanto para qualquer empresa na economia interligada de hoje. No entanto, diferentemente da maioria das empresas, as ONGs muitas vezes não têm os recursos e o conhecimento para acessar as tecnologias capazes de torná-las organizações mais eficazes, eficientes e sustentáveis quanto a atender àqueles que vivem à margem da vida moderna", afirmou Rebecca Masisak, co-CEO da TechSoup, renomado recurso tecnológico destinado à comunidade de organizações sem fins lucrativos. "O novo portal da Microsoft NGO Connection é um guia bem organizado, abrangente e fácil de usar para a busca de recursos gratuitos, doações e produtos de custo acessível".

"Esse é o tipo de portal que a Interface3 e outras ONGs estavam aguardando há muito tempo", destacou Christophe Devolder, gerente de Management Information Systems da Interface3, centro de desenvolvimento profissional destinado ao público feminino com sede na Bélgica que oferece tecnologia gratuita, gerenciamento e treinamento de idiomas. "Tudo está reunido em um site claro, bem estruturado e fácil de usar. Particularmente, gosto muito da metodologia "how-to" que oferece informações do mundo real sobre como ter acesso a doações, tutoriais de treinamento online e suporte técnico. Acredito que o NGO Connection será útil para muitas ONGs".

Mais informações sobre o NGO Connection estão disponíveis em http://www.microsoft.com/NGO.

Sobre a Microsoft

A Microsoft Corporation, fundada em 1975, é líder no fornecimento de software, serviços e soluções em tecnologia da informação. Com um modelo baseado em inovação, a empresa investe no desenvolvimento e integração de tecnologias que capacitam pessoas e empresas a atingirem seu potencial pleno. Presente no Brasil desde 1989, a Microsoft Brasil gera localmente oportunidades diretas na área de tecnologia para mais de 18 mil empresas e 495 mil profissionais. Nos últimos cinco anos, a empresa investiu mais de R$ 85 milhões em projetos sociais, levando tecnologia a escolas, universidades, ONGs e comunidades carentes.

Saiba mais no http://www.microsoft.com/latam/presspass/brasil/default.mspx.

Microsoft: seu potencial, nossa inspiração.

Atendimento ao cliente Microsoft: 0800 888 4081

Para mais informações à imprensa, contate:

S2 Comunicação Integrada S/C Ltda. - http://www.s2.com.br

PABX: (11) 3457-0200 / Fax: (11) 3457-0222

José Luiz Schiavoni (MTb 14.119) - joseluiz@s2.com.br

Alethea Batista - alethea@s2.com.br - (11) 3457-0203

Postado por Mary-eta às 11:47 0 comentários

Marcadores: Informática, Interessante

“auto atualiza” --- Cuidado....

Alerta para quem usa um software que se “auto atualiza”

Tenha cuidado quando você pretende atualizar os softwares que aparecem na lista dos produtos infectados (listadas mais adiante neste artigo). Existe uma ferramenta que permite criar ataques contra alguns serviços de atualização de programas on-line. O kit, chamado Evilgrade (tradução: atualização diabólica), é capaz de gerar ataques do tipo “man-in-the-middle”, o seja “homem no meio” ou intermediário. Isto acontece quando o usuário pensa que esta baixando a atualização de um programa do site original, usando o próprio programa que ele deseja atualizar e neste momento alguém ou algo intercepta esta comunicação e pode infectar o computador da vitima com um programa mal intencionado.

Os atacantes dizem ter implantado módulos para os seguintes produtos (notem que existem erros em alguns destes nomes, bem como os contidos no próprio README.TXT da ferramenta):

- Java plugin

- Winzip

- Winamp

- MacOS

- OpenOffices

- iTunes

- Linkedin Toolbar

- DAP [Download Accelerator]

- notepad++

- speedbit

Todos estes programas tem algo em comum, que é o fato de não realizarem um controle rígido de download das atualizações ou não possuir uma assinatura digital confiável para comprovar sua autenticidade.

Os ataques usam varias técnicas, incluindo os que aproveitam a vulnerabilidade em servidores DNS que tanto se fala hoje em dia.

A nossa recomendação a você é, se está utilizando qualquer um dos produtos mencionados acima, a não aceitar atualizações automáticas por enquanto e esperar até que estes fabricantes melhorarem seus mecanismos de autenticação para evitar estes ataques. Por exemplo, parece que a Apple tem reforçado seus mecanismos de atualização apesar de não ter divulgado ainda através de um anúncio oficial.

Fonte: VSAntivirus - http://www.vsantivirus.com

Postado por Mary-eta às 11:38 0 comentários

Marcadores: Informática

terça-feira, 12 de agosto de 2008

Está terminando o colegial e não sabe o que fazer?

Está pensando em uma pós-graduação? Conheça um pouco das profissões que você pode escolher:

ADMINISTRAÇÃO: Pseudo-yuppies metidos a besta que pensam que podem mandar no mundo só porque usam o terno da moda, pasta 007 e caneta Montblanc. Na verdade os administradores são criaturas que irão falir sua empresa de um jeito profissional. Um macaco faz a mesma coisa que eles, só que a preço de banana...

ARQUITETURA: Diz-se que o arquiteto não é homem o bastante para ser engenheiro, mas também não é viado o suficiente para ser decorador. Breve deverá optar por uma das duas, uma vez que o computador faz tudo que o arquiteto faz e mais um pouco por um décimo do preço - e dificilmente comete alguma cagada...

BIBLIOTECONOMIA: É um curso que todo mundo sabe que existe, mas ninguém sabe pra que serve essa porra. Nem os próprios estudantes de Biblioteconomia têm qualquer idéia quanto a isso! Um dos cursos preferidos das caçadoras de marido rico.

BIOLOGIA: São maconheiros, gays, e maconheiros-gays (maioria). A biologia tem um poder de atrair belas mulheres para seu curso. Este fenômeno é inexplicável, já que biologia só fala de insetos, ratos e outros bichos nojentos que elas odeiam. Ou deveriam odiar.

CIÊNCIAS DA COMPUTAÇÃO: Tarados e pedófilos em potencial, descontam todo o desejo sexual reprimido em seus computadores. A memória de seus PC`s está lotada quase que totalmente por fotos de mulheres nuas e filmes pornográficos, ou jogos de todo tipo - 100% inúteis, é claro! Todos pensam que vão ficar ricos criando um site revolucionário na Internet. Mas acabam mesmo é fazendo sitezinhos por 10 pratas.

CINEMA: Uma idéia na cabeça, uma câmera na mão e uma barriga vazia. O cineasta tupiniquim pode até ter grandes idéias para grandes produções épicas, mas terá que contentar-se com curtas-metragens de segunda, terceira ou quarta categoria. A maioria torna-se produtores, roteiristas e atores de filmes pornográficos de fundo de quintal, geralmente usando suas esposas ou seus maridos como coadjuvantes.

DECORAÇÃO: Profissão adequada para viadinhos pobres que não tem grana para pagar uma faculdade de arquitetura. Todas sonham em ser Sig Bergamin e fazer sucesso na Casa Cor, mas acabam mesmo é fazendo velas e sabonetes artesanais em casa.

DIREITO: São basicamente dois tipos de advogados: os pilantras bem sucedidos, ricos, e os pilantras mal sucedidos, pobres, que passam a vida em porta de cadeia. Como no Brasil tem mais faculdade de Direito do que botequim, você tem 99,9% de chance de acabar na segunda categoria. Dizem que existe uma 3ª categoria: Os advogados honestos, mas nunca ninguém viu.

ECONOMIA: Curso formador de picaretas em geral, compreendidos sobretudo por judeus, turcos, libaneses, americanos e suíços. Alguns tornam-se prefeitos do Rio de Janeiro, outros viram empresários de jogadores de futebol, mas todos têm os mesmos destinos: Ilhas Cayman, em vida, e o inferno, em morte.

EDUCAÇÃO FÍSICA: Reúne o inútil (aquele que presta para isso) ao agradável (jogar bola ou outra coisa similar). Os formados nesta merda ou estão sempre na praia jogando volei ou na academia vendendo bomba.

ENFERMAGEM: São os famigerados metidos a médicos que não passaram no exame psicotécnico para carteira de motorista, e por isso têm sérios problemas locomotores para dar injeções nos outros. Mas dão assim mesmo. Curso predileto para tarados que têm fantasias sexuais em hospitais.

ENGENHARIA: Mestres da sapiência, como não poderia deixar de ser. Engenheiros tem um ar superior dentre as outras raças. Foram eles que projetaram os prédios (que desabaram), pontes (que estão caindo), estradas (que estão esburacadas), enfim, devemos tudo a eles. Engenheiros adoram seus computadores, e por eles são capazes de matar. Nunca faça um comentário do tipo "Ei, esse tal de Autocad é uma coisa imbecil, não é mesmo?" na presença de um engenheiro. O engenheiro é espécie em extinção já que não existem engenheiras para a reprodução (e o que tem é só bagulho de assustar até cavalo!).

Profissão inútil com a atual onda de desemprego, há engenheiros-motoboys, engenheiros-mecânicos de automóveis, engenheiros-professores de primário, engenheiros-babás, etc.

FARMÁCIA: São uns frustrados que não tiraram nota suficiente para passar em Medicina e querem uma profissão que use jaleco. Mas pra quê diabos passar 5 anos estudando essa merda se você vai acabar sendo balconista de drogaria? E o pior nem é isso. Triste mesmo é perceber que o outro balconista, o "Severino Ceará" que mal fez o telecurso 1º grau entende muito mais de remédios do que você...

FILOSOFIA: O estudante dessa porra é um futuro desempregado que passa seu tempo procurando pêlo em ovo e dissertando sobre isso. 100% dos filósofos brasileiros modernos já assistiram "Super Xuxa Contra o Baixo Astral", e todos dizem que encontraram fortes influências de Aristóteles, Weber, Nietzche e Kafka neste filme. A maioria acaba trabalhando como digitador de teses de outros idiotas estudantes de filosofia. O mesmo vale para Sociologia.

FÍSICA: Seres esquisitos com fortes desvios de personalidade quando crianças, sujeitos a suicídios e trovoadas após ligeira desilusão amorosa. Sentimentais, explodem por qualquer coisa. Melhor manter distância. 84% dos serial-killers cursaram física. O mesmo vale para Metereologia.

FISIOTERAPIA: Os estudantes de fisioterapia pensam que vão cuidar de joelhos de jogadores de futebol famosos e milionários, e com isso ganhar muito dinheiro e fama. Mas acabam mesmo é abrindo uma barraquinha de massagens na praia ou fazendo massagem rápida em shopping center. São idiotas dignos de pena!

FONOAUDIOLOGIA: O fonoaudiólogo passa a vida tentando se comunicar com os outros. Geralmente não consegue ( o mesmo vale para ufólogos). Se você conseguir falar rapidamente a frase "Três pratos de trigo para três tigres tristes" estará contribuindo para a extinção desta triste profissão.

HISTÓRIA/GEOGRAFIA: Curso preferido dos indecisos, alienados, vagabundos e candidatas ao Golpe do Baú. O candidato que escolhe essa carreira com certeza gosta de uma moleza, já que uma vez que ele aprende isso, nunca mais vai precisar estudar de novo, pois a história não muda. A maioria dá aulas em escolas públicas a vida inteira e morre pobre e desgostoso, com exceção das que conseguiram concretizar o Golpe do Baú.

JORNALISMO: Há basicamente 3 tipos de jornalistas: os puxa-sacos-êxito, que bajulam os patrões e conseguem bons empregos, os puxa-e-arranca-saco, detestáveis, que acabam em jornais menores bolando manchetes de impacto como "CÉSAR MAIA, O MELHOR PREFEITO DO MUNDO!" e os não puxa-sacos, que geralmente largam a faculdade para cursar história e tornarem-se anarquistas radicais. 88% dos estudantes de jornalismo não entenderam o filme 2001: Uma Odisséia no Espaço, mas 100% deles dizem que entenderam.

LETRAS: Toda mulher que é mulher de direito e de fato um dia já pensou em prestar Letras. 95% dos alunos deste curso são mulheres, o que talvez explique a má qualidade das faculdades existentes. Estatísticas mostram que 50% das alunas de Letras já assistiram Titanic 17 vezes e choraram em todas. As outras 50% já assistiram o mesmo filme também 17 vezes, mas ainda não o compreenderam, apesar de também terem chorado em todas.

MATEMÁTICA: O sonho dourado de todo estudante de matemática é ser Oswald de Souza e participar do Fantástico com a zebrinha... Mas a realidade é o salário de 300 pratas do magistério municipal, escutando desaforo de marginal e quebrando a cabeça toda semana para tentar acertar cientificamente na Loto - desnecessário dizer que dá certíssimo, não?

MEDICINA: Seres arrogantes, presunçosos e incompetentes. Alguns são presunçosos porque passaram na UFRJ, USP ou UNICAMP, outros porque afogam chineses na piscina da faculdade, outros porque têm certeza que passarão a vida enxertando dezenas de litros de silicone em modelos gostosas, loiras e namoradas de jogadores de futebol. Todos são incompetentes!Muitos ficam ricos, mas um belo dia caem na mão de outros médicos arrogantes, presunçosos e incompetentes e se fodem.

MODA: Esse é o curso que encabeça a lista dos viadinhos assumidos. Todos sonham em ser Ocimar Versolato e ter lojas em Paris, Roma e Nova York, mas acabam é costurando fantasia no barracão da Mangueira ou da X9.

NUTRIÇÃO: Muitos dos cozinheiros do programa da Ana Maria Braga são nutricionistas formados, o que talvez explique a falência dos bons hábitos alimentares. E também da TV brasileira.

OCEANOGRAFIA: Se os oceanógrafos não forem surfistas, eu realmente não sei o que eles são. Alguém aí já viu algum oceanógrafo?

ODONTOLOGIA: O dentista recém-formado trabalha 16 horas por dia de graça e reclama do patrão explorador. Quando ganha nome, ele se torna o patrão explorador.

PEDAGOGIA: Outro curso da série de cursos caçadores de maridos ricos. Não há muito mais a dizer, visto que não há sinais de utilidade desta merda de curso.

PSICOLOGIA: Profissão facilmente substituída por um tarólogo ou astrólogo dado o elevado grau de semelhança e importância destas duas atividades. Na verdade só existe uma pessoa que tem seus problemas resolvidos numa consulta com um psicólogo. Ele mesmo. Afinal, levou o seu dinheiro (e não foi pouco).

PUBLICIDADE E PROPAGANDA: Eis a escória da humanidade. Seres que bolaram os reclames da Fanta ou aquele escroto da Casas Bahia não merecem ser classificados como detentores de 46 cromossomos. Você confiaria numa criatura que usa a expressão "self-made man" em vez de "auto-didata" e que usa gravata do Mickey Mouse? Nem eu... São o que há de pior na humanidade. Só perdem para os militantes do PT, argentinos e vendedoras de assinatura de jornal pelo telefone.

QUÍMICA: O químico gosta de testar seus experimentos em si mesmo,principalmente se estes contarem com grandes doses de álcool. Não há notícias de algum químico que jamais tenha sido aprovado no bafômetro ou no anti-doping.

RELAÇÕES PÚBLICAS: O profissional de RP acha que vai se formar e cuidar da integridade da carreira de uma celebridade ou trabalhar para manter a imagem de alguma empresa multimilionária. Pena que este coitado só irá conseguir é um emprego de assessor de vereador e ficar respondendo e-mails de xingamentos pro outro coitado. É sempre ele quem recebe todo o peso e urucubaca que a gente deseja para os políticos de nosso país. Pelo menos uma coisa boa: com tanto político desonesto não vai faltar emprego.

SECRETARIADO: Um dos cursos que encabeçam a lista dos cursos caçadores de marido rico. A melhor amiga da secretária é a mini-saia. Não é necessário dizer mais nada.

TERAPIA OCUPACIONAL: Jovens senhoritas que ocupam seus tempos fazendo terapia, que pode ser compreendida por crochê, tricô, babado ou simplesmente assistir TV. Minha avó é uma terapeuta ocupacional e não sabe.

TURISMO: Os candidatos ao curso de Turismo acreditam piamente que passarão a vida passeando, viajando de avião e conhecendo o mundo. 97% dos candidatos a este curso que assistiram o filme Titanic se surpreenderam quando o navio afundou. Na prática acabam virando guias pentelhos de excursões de pentelhos...

VETERINÁRIA: Taí um ramo de futuro... O profissional destas áreas mexe, dentre outras coisas, com o milionário mercado de extração de sêmen/óvulos de bovinos e suínos. Putz... Enfiar a mão em tabaco de vaca ou ficar socando bronha em boi deve ser extremamente desagradável, mas sempre tem gente que nasce pra fazer essas nojeiras. Mas a maioria acaba mesmo é dando banho em poodles em petshops.

Postado por Mary-eta às 02:00 0 comentários

sábado, 9 de agosto de 2008

Software gratuito Adeona vai permitir rastrear notebooks roubados

Para proteger dados, software envia dados criptografados sobre laptop, permitindo sua localização em caso de roubo.

Pesquisadores da Universidade de Washington e da Universidade de Califórnia criaram um serviço de rastreamento de laptops chamado Adeona, oferecido gratuitamente, revelaram as instituições nesta segunda-feira (14/07).

Após instalado, o software Adeona envia dados criptografados sobre o notebook anonimamente para servidores online. Se o laptop sumir, o usuário baixa outro programa, no qual inclui seu nome de usuário e senha, e visualiza as informações armazenadas em servidores.

Os servidores são, especificamente, o serviço de armazenamento gratuito chamado OpenDHT. A versão para Mac do Adeona é compatível com o software gratuito isightcapture, que fotografa os usuários do computador.

Embora o Adeona não forneça o endereço e telefone de quem roubou o laptop, ele mostra o IP usado pela última vez, além de dados sobre quais caminhos o usuário usou para se conectar à web.

Com estas informações, a justiça pode rastrear o criminoso, expõe o professor da Universidade de Washington, Tadayoshi Kohno.

O software é open source, o que permite a qualquer desenvolvedor melhorá-lo ou mesmo vendê-lo. Os pesquisadores afirmam ter a expectativa de que sejam criados novos recursos, como sistemas de rastreamento por GPS (Global Positioning System) para novas plataformas, como o iPhone.

No início deste ano, o roubo de um laptop vazou dados pessoais de 337 mil eleitores nos Estados Unidos.

Postado por Mary-eta às 17:22 0 comentários

Marcadores: Dicas, Interessante

Como redimensionar o HD e recuperar espaço que o Windows não vê

Corrigir esse tipo de situação depende do sistema operacional instalado, mas é imprescindível fazer backup dos dados antes.

PC WORLD: Redimensionar as partições de um HD é um processo possível, mas que deve ser realizado com todo cuidado.

Atenção leitor: antes de executar qualquer programa em seu computador, principalmente os que fazem alterações no Registro do Windows ou modifiquem informações em seu HD, lembre-se de fazer um backup de segurança do registro do sistema, criar um ponto de restauração e fazer backup dos seus dados.

Se seu PC veio com o Windows Vista, você está com sorte. Acione Painel de controle, Ferramentas administrativas, Gerenciamento do computador e, dentro deste, Gerenciamento de discos.

Outros destaques da PC World:

> Faça backup do registro do Windows antes de mexer no sistema

> Faça backup online sem gastar um centavo

> Automatize as rotinas de backup

> Torne o backup mais eficiente

Ao clicar com o botão da direita sobre a representação do HD, você verá as opções Estender volume e Diminuir volume, que permitem alterar a alocação do disco e modificar a sua área útil.

Caso você use o Windows XP, será necessário utilizar um dos vários programas que permitem esse tipo de operação, como Partition Magic, Acronis Partition Manager, etc.

Tais utilitários exigem geralmente a criação de um CD de boot ou até mesmo um disquete ou pendrive para ser feito o boot e reparticionado o HD sem perda dos dados.

As versões mais modernas têm interface gráfica no Windows e depois de um boot realizam a modificação.

Postado por Mary-eta às 17:17 0 comentários

Entenda como funcionam as placas gráficas e escolha a ideal para você

Na era da computação visual, as placas de vídeos são fundamentais. Conheça a importância e quais os itens que a compõem.

Sabe-se que uma placa de vídeo permite uma experiência completamente diferente do usuário com o PC. Com ela, torna-se possível rodar aplicativos 3D, que aos poucos começam a extrapolar a área dos games – editores de imagem e até alguns sistemas operacionais têm solicitado níveis cada vez maiores de processamento de vídeo.

Sabe-se que uma placa de vídeo permite uma experiência completamente diferente do usuário com o PC. Com ela, torna-se possível rodar aplicativos 3D, que aos poucos começam a extrapolar a área dos games – editores de imagem e até alguns sistemas operacionais têm solicitado níveis cada vez maiores de processamento de vídeo.

“Esta é a era da computação visual. A cada dia surgem mais aplicações que se beneficiam de uma placa de vídeo, e essa tendência veio para ficar”, diz José Pedro Ranalli, diretor de marketing corporativo da NVidia.

Para ter esse desempenho de ponto, é necessário adquirir as placas dedicadas e não as chamadas onboard, que ficam juntas à placa-mãe e possuem desempenho bem inferior. As placas de vídeo onboard são adequadas para os usuários que não necessitam de um grande desempenho gráfico.

Um procedimento que tem aparecido ultimamente é o chamado hibridismo. Trata-se de utilizar tanto uma placa onboard quanto uma outra dedicada no computador, de modo que seja possível somar os desempenhos de ambas, chegando-se a um desempenho ainda maior.Uma outra vantagem dessa técnica pode ser a alternância entre as placas: enquanto se utiliza o PC para realizar uma tarefa simples, que requer pouco processamento de vídeo – como navegar na internet -, é possível desativar a placa dedicada, de maior potência, usando-se apenas a onboard. Assim, dá para economizar energia e diminuir a geração de calor e ruídos, explica Ranalli.

Para adotar esse procedimento, as principais fabricantes de placas gráficas dispõem de tecnologias distintas: a NVidia possui a Hybrid SLI, enquanto a AMD oferece o Hybrid Crossfire. Para utilizá-los, é necessário que o chipset da placa-mãe usada suporte tais hibridismos.

Numa placa gráfica, o principal ítem determinante sobre a sua capacidade é a GPU (Graphics Processor Unit, ou unidade de processamento gráfico). “É ela que faz o trabalho de transformação dos vértices e iluminação, o que seria justamente fazer a aplicação de texturas e superfícies sobre a figura geométrica feita pelo processador, fazendo com que a imagem apareça da forma como a vemos na tela”, explica Otto Stoeterau, gerente de gráficos e infra-estrutura da AMD.

Mas outros componentes da placa também são importantíssimos. É necessária uma determinada quantidade de memória para dar suporte a todo esse processamento gráfico, além do cooler - responsável por evitar superaquecimento da placa e composto por dissipador de calor e ventoinha.

Uma outra característica importante é a interface de comunicação utilizada pelo componente. Historicamente, já foram utilizados três padrões distintos para conexão da placa-mãe com as placas gráficas: AGP, PCI e o mais moderno PCI-e (‘e’ de express).

A diferença fundamental entre eles é a velocidade de transmissão de dados. Segundo Stoeterau, o padrão PCI-e chega a uma taxa de até 4Gbps, sendo o padrão o que existe de mais moderno atualmente.

Mais do que observar esses itens isoladamente, é muito importante fazer um bom balanceamento os componentes. “De nada adianta, por exemplo, uma placa de vídeo com 1 GB de memória e uma GPU de baixo poder de processamento”, afirma Ranalli.

Escolhendo a sua placa

Mas como saber qual placa gráfica é melhor para seu computador? Na opinião de Stoeterau, a pergunta a ser feita inicialmente é: o que o usuário deseja fazer com o computador? Se o perfil for de realização de tarefas simples, como edição de textos e navegação na web, o processador (a CPU) terá muito mais importância do que uma boa placa gráfica.

No caso de PCs que realizam tarefas multimídias, como edição de vídeo, as placas de vídeo de desempenho médio são suficientes. Modelos como a ATI Radeon HD 3450 ou a nVidia Geforce 8600 (ou mesmo 8500) são adequadas.

Quando falamos de games mais pesados – os chamados ‘hardcore’ – será necessário mais potência. Recorra à família das tops ATI Radeon HD 3800 ou à GeForce 8800 ou superior - a nova série 9 da GeForce.

A placa gráfica GeForce 8800, da NVidia

Mas lembre-se: é fundamental balancear os componentes do seu PC. Se utilizar as placas gráficas de ponta e possuir um processador de desempenho pífio na sua máquina, o resultado final não será satisfatório.

Postado por Mary-eta às 17:06 0 comentários

Marcadores: Dicas, Interessante

quinta-feira, 7 de agosto de 2008

Escondendo arquivos dentro de uma imagem

A dica consiste em colocar importantes arquivos zipados dentro de uma inocente imagem, vamos aos passos:

* Zipe os arquivos que você quer esconder usando Winzip ou o Winrar.

* Coloque o arquivo zipado e uma imagem qualquer dentro de uma pasta no C:

* Vá até o DOS, abrindo o prompt de comando do Windows (executar > CMD.EXE).

* Pela linha de comando, vá até a pasta onde está o arquivo zipado a e imagem e digite:

copy /b imagem.jpg+arquivo.zip nomedoarquivofinal.jpg

* Dê ENTER e pronto!

O comando irá adicionar o arquivo zipado na imagem e quem encontrá-la no HD, não saberá que dentro dela existem outros arquivos.

Para abrir o arquivo, renomeie a imagem para nomedoarquivo.zip e descompacte com algum programa do gênero, como o Winzip. Para voltar ao normal é só mudar o .zip para a extensão original da imagem, como jpg ou gif.

Postado por |u1zr5jr às 23:39 0 comentários

quarta-feira, 6 de agosto de 2008

MP4 player não passa videos?

A maioria dos MP4s xinguilinguis que se compra por ai executam arquivos com a extensão (formato) AMV. Porém alguns executam ASF e outros AVI. Uma amiga comprou um que só executa avi. Veio um vídeo de exemplo, porém qualquer outro vídeo que ela vai pôr dá ERRO DE FORMATO. Ela já estava quase chorando, quando me pediu para ajuda-la. Depois de umas 3 horas eu achei a solução. Vi que era um Codec bem específico.

Se você está com o mesmo problema que a minha amiga, seu MP4 só roda AVI e os videos que você põe não funcionam

Algoritimo da solução:

1.Baixe e instale o programa Any Video Converter

[ou outro programa de conversão como o xilisoft]

2.Para converter faça o seguinte:

3.Adicione um video em File - > add Video File

4.Defina os seguintes parametros:

Output Profile: AVI Movie (*.avi)

5.Video Options

————————

Video Codec: xvid

Video Size: 224×176

Video Aspect: Auto

Video Bitrate (kb/s): 768

Video Framerate: 20

Audio Options

————————

Audio Codec: mp2

Audio Bitrate (kb/s): 96

Audio Samplerate: 44100

Audio Channel: 2

Clique em Start Enconding

Muito bem agora você já pode colocar os vídeos que quiser. Se isso não funcionar, faça um comentário aqui, pois pode ser um formato novo, pois quando mais tempo passa mais formatos vão sugindo.

PS: Quem não conseguiu converter com essas configurações ai em cima. Por gentileza tentem essas:

Video Options

Video Codec: xvid

Video Size: 320×240

Video Aspect: Auto

Video Bitrate(kb/s): 243

Video Framerate: 22

Audio Opitions

Audio Codec: mp2

Audio Bitrate(kb/s):128

Audio Samplerate: 44100

Audio Channel:2

Postado por Mary-eta às 11:26 0 comentários

Marcadores: Dicas

domingo, 3 de agosto de 2008

Atalhos de Teclado para o Windows XP

Teclas Função

+ E

Abre o Windows Explorer

+ F

Abre a caixa de diálogo "Pesquisar Arquivos e Pastas"

+ L

Bloqueia a estação de trabalho

+ M

Minimiza todas as janelas abertas

+ Shift + M

Maximiza todas as janelas

+ Pause/Break

Abre a caixa de diálogo "Propriedades do Sistema"

+ R

Abre a caixa de diálogo "Executar"

+ U

Abre o "Gerenciador de Utilitários" Alt + Enter Abre janela de "Propriedades" para item selecionado Alt + Tab Abre janela para seleção dentre programas abertos Alt + F4 (na área de trabalho) Abre a caixa de diálogo do "Iniciar/Desligar" do Windows Ctrl + R (ou tecla F5) Atualiza a página ou janela aberta Ctrl + Shift + Esc Abre o Gerenciador de Tarefas do Windows Shift + Delete Apaga permanentemente arquivo (não envia para a 'Lixeira')

Usando a caixa de diálogo "Executar": Para abrir a caixa de diálogo, clique em: Para abrir a tela: Preencha a lacuna com:

+ R

Informações do sistema msinfo32 Gerenciador de Dispositivosfonts devmgmt.msc Propriedades de vídeo desk.cpl ou control desktop Propriedades de Data e hora control date/time Fontes fonts Propriedades do Mouse main.cpl

Postado por Mary-eta às 18:54 0 comentários

Atalhos para o MS_Word

Você sabia que é a maior moleza trabalhar com o Word, tudo o que você faz com o mouse você também pode fazer com teclado. Preste atenção nesta dicas valiosas, para ter sucesso.

Usando o teclado.

| Pressione | Para |

|---|---|

| CTRL+SHIFT+F | Alterar a fonte |

| CTRL+SHIFT+P | Alterar o tamanho da fonte |

| CTRL+SHIFT+> | Aumentar o tamanho da fonte |

| CTRL+SHIFT+< | Diminuir o tamanho da fonte |

| CTRL+] | Aumentar em 1 ponto o tamanho da fonte |

| CTRL+[ | Diminuir em 1 ponto o tamanho da fonte |

Aplicar formatos de caractere.

| Pressione | Para |

|---|---|

| CTRL+D | Alterar a formatação dos caracteres (comando Fonte, menu Formatar) |

| SHIFT+F3 | Alternar as letras entre maiúsculas e minúsculas |

| CTRL+SHIFT+A | Formatar todas as letras com maiúsculas |

| CTRL+N | Formatar com negrito |

| CTRL+S | Aplicar um sublinhado |

| CTRL+SHIFT+W | Sublinhar as palavras, mas não sublinhar os espaços |

| CTRL+SHIFT+D | Aplicar duplo sublinhado ao texto |

| CTRL+SHIFT+H | Aplicar formatação de texto oculto |

| CTRL+I | Formatar com itálico |

| CTRL+SHIFT+K | Formatar as letras com versalete |

| CTRL+SINAL DE IGUAL | Formatar com subscrito (espaçamento automático) |

| CTRL+SHIFT+SINAL DE ADIÇÃO | Formatar com sobrescrito (espaçamento automático) |

| CTRL+BARRA DE ESPAÇO | Remover a formatação manual dos caracteres |

| CTRL+SHIFT+Q | Alterar a seleção para a fonte Symbol |

Postado por Mary-eta às 18:51 0 comentários

Marcadores: Truques

Gerador de PDF Online e gratuito

“PDF Online” é um conversor gratuito de documentos e imagens para o formato pdf e como o proprio nome ja diz funciona ”online”.

São diversos os formatos como: doc, xls, txt, ppt, pps, jpg, gif, etc.

Faci,l rapido e pratico voce seleciona um arquivo no seu computador e o site

“PDF Online” envia para seu e-mail o seu aquivo convertido para pdf.

Postado por Mary-eta às 18:17 0 comentários

Marcadores: Informática, Interessante

Criando um CD Auto executável.

É rápido e fácil criar um cd com a função de Auto Run. Siga os passos abaixo e em poucos minutos estará pronto.

-=Com o bloco de notas aberto digite:[autorun]

OPEN=arquivo.exe

ICON=icone.ico

-=Salve o arquivo com o nome autorun.inf

Descrição:

OPEN -> Aqui fica o nome do arquivo que você deseja que seja iniciado automaticamente este arquivo não deve estar em nenhuma pasta e sim junto ao arquivo autorun.inf na raiz do cd.

ICON -> Aqui é opcional você pode definir um ícone para o CD.

Agora grave os arquivos o CD. E está pronto o seu CD Auto executável.

Postado por Mary-eta às 18:07 0 comentários

Marcadores: Dicas, Programação

Verificando se um arquivo tem vírus.

Muitas vezes desconfiamos de determinados arquivos. E também quase sempre não confiamos muito na capacidade do nosso antivírus.

Na internet existem diversos sites onde você pode fazer o upload(enviar) do arquivo para que ele seja e no mesmo instante vários antivírus verificam se o arquivo é malicioso.

Se você ainda tem dúvida sobre um dos arquivos que está em seu computador não pecar tempo e acesse um dos sites listados abaixo.

Selecione o arquivo que você deseja que seja analisado e em pouco tempo receberá um relatório com as informações sobre o mesmo.

Postado por Mary-eta às 18:04 0 comentários

Marcadores: Dicas

Atalho correspondente ao botão direito do mouse

Pressione SHIFT+F10 esse comando corresponde ao botão direito do mouse.

Vários teclados novos já tem um botãozinho que faz isso mas fica aí a dica.

Você deve estar se perguntando, mas para quer vou usar isso se tenho um mouse?

É meu caro o mundo da varias voltas e seu mouse pode quebrar e virar comida de gato(piadinha sem graça, não?) ou então o windows da um problema e não reconhecer mais o mouse e nessa bendita hora você precisar usar o botão direito…

Postado por Mary-eta às 18:02 0 comentários

Marcadores: Dicas

O que é DLL e onde encontrar!?

DLL(Dynamic-link library) é uma biblioteca contendo códigos e/ou dados, que podem ser compartilhados por diferentes programas em seu tempo de execução.

Muitas vezes nos deparamos com a falta de dll de um programa caso isso ocorra logo abaixo tem uma lista de sites com um vasto banco de dados de arquivos .dll.

Postado por Mary-eta às 17:58 0 comentários

Marcadores: Dicas

Descubra o nome de uma fonte

Muitas vezes vemos diversas fontes legais em vários sites e lugares e queremos baixar essa fonte o problema é saber nome da fonte…

Aí que vem o grande problema ou você passa horas ou dias

tentando achar a fonte ou você pode tentar obter seu nome rapidamente através de um serviço chamado WhatTheFont .

O processo é simples ou você faz o upload da imagem ou informa o endereço do link da imagem.

Clique Aqui para acessar

Postado por Mary-eta às 17:53 1 comentários

Marcadores: Dicas

Estudo sobre como desenvolver códigos...

A proliferação de modernas linguagens de programação têm dificultado a escolha de uma linguagem ideal para determinado problema. Para resolver esse problema, foi feito um estudo sobre como desenvolver códigos para que os problemas dos programadores fosse solucionado mais facilmente.

"Se uma pessoa tivesse que implementar um código para dar um tiro no próprio pé, o que ele enfrentaria usando cada linguagem de programação?"

C:

Você conseguiria facilmente fazer isso, deve até existir uma função pronta para isso, o problema é que você terá que implementar mais uma centena de linhas de código para poder fazer esta chamada de função.

C++:

Você acidentalmente criou dúzias de instâncias de você mesmo e depois cada uma deu um tiro no próprio pé. Quando o médico chega, fica impossibilitado de ajudá-lo pois todos ficam dizendo: " Sou eu! me ajude!"

Ada:

Se você é tão idiota de ainda usar essa linguagem tão atrasada, será preso pelo Departamento de Defesa dos Estados Unidos, colocado no paredão de fuzilamento, então dirão aos soldados: "Atirem no pé dele!"

Algol:

Você encontra uma arma. A arma é linda, você fica fascinado. Quando abre os olhos, você está sendo operado na sala de emergência.

APL:

Você ouve um tiro, você vê um buraco no seu pé, mas não se lembra de nenhuma regra de álgebra que explique o que acabou de acontecer.

Assembly:

Você destrói o sistema operacional e escreve sobre os arquivos de root. O administrador do sistema chega e dá um tiro no seu pé. Depois de um momento ele dá um tiro no próprio pé. Depois, os dois vão uma sala separada e se matam.

BASIC:

Você atira no seu pé com uma pistola d’agua. Para sistemas grandes, você atira no seu pé até que ele morra afogado.

COBOL:

Usando uma ARMA.COLT45, mire no seu PERNA.PÉ. Então coloque o seu BRAÇO.MÃO.DEDO na ARMA.GATILHO. ATIRE. Coloque sua ARMA no COLTRE. Veja se apareceu um buraco no seu PERNA.PÉ.

DBase:

Você aperta o gatilho, mas a bala se move tão devagar que você esquece porque quis dar um tiro no pé.

DBase IV version 1.0:

Você puxa o gatilho, mas na verdade a arma era uma granada estilizada que explode destruindo tudo que está em volta.

Forth:

Você chuta a pilha de balas tentando acertar o cano da arma.

FORTRAN:

Você começa atirando na perna e depois vai descendo até acertar o seu pé. Se as balas acabarem, você continua atirando feito um idiota, pois não colocou esta condição de saída no seu loop.

Modula/2:

Depois de realizar o que você nunca teria conseguido fazer nessa linguagem, você dá um tiro na cabeça.

sh, csh, ksh.:

Você não lembra a sintaxe para fazê-lo. Depois de perder cinco horas lendo man pages, você desite. Pega uma furadeira e faz um furo no pé. Depois disso, você pega a bala e coloca-a dentro do buraco.

Smalltalk:

Você perde todo o tempo desenhando gráficos e sistemas de janelas até que seu chefe chega e dá um tiro no seu pé, tira sua WorkStation e o coloca na frente de um terminal caracter para desenvolvimento em COBOL.

PL:

Sem ver onde está a arma nem o seu pé. você começa a atirar. Consome todas as balas, precisando de duplicar a memória atual. Depois de adquirir quatro novos mainframes você finalmente consegue apagar um de seus pés.

SNOBOL:

Você transforma um de seus pés em uma mão. depois você reescreve sua mão para ser uma bala. O ato de atirar significa transformar a sua mão/bala de volta ao original mão/pé.

LISP:

Você atira no pé com a arma que está na sua mão cuja puxou o gatilho que disparou a bala que atingiu o seu pé que estava sendo mirando pela arma cuja estava sendo segurada pela mão que atingiu o pé cujo era alvo da bala cuja a arma atirou…

Ook:

Você corta o seu pé fora e começa a mordê-lo.

CLIPPER:

Você começa tudo do zero. Contrói a arma, a bala e o pé. Depois, você vê que a arma e a bala não têm o mesmo calibre. Depois de corrigido, você vê que a bala não chega até seu pé. Depois de corrigido, você vê que o pé é pequeno demais para ser mirado pela arma.

SQL:

Você corta o seu pé fora e o manda para um serviço de correspondência. Depois de um mês sem poder andar, o seu pé chega com um furo feito, mas você não consegue colocá-lo de volta na sua perna.

Pascal:

Você prepara tudo com antecedência. Depois de tudo pronto você vai dar um tiro no pé, mas o Pascal diz que isso é uma operação inválida e não o deixa atirar no pé.

Concurrent Euclid:

Você atira no corpo inteiro menos no seu pé.

Unix:

% ls foot.c foot.h foot.o toe.c toe.o

% rm *.o rm .o: No such file or directory

% ls

%

Java:

Você cria as classes pé, arma e bala. Na classe arma cria o método "atirar" e adiciona uma lista tipo bala. Cria um loop com for para bala b:listabala { arma.atirar() }. Só que não consegue porque o Windows Vista não tem a versão mais recente do Java console instalado.

Paradox:

Não só você, mas todo mundo atira no seu pé.

Prolog:

Você diz que quer dar um tiro no pé. O programa se encarrega de dizer o que é necessário para isso, mas a sintaxe não é explicada.

ABAP:

Você pega a arma na tabela T00G campo GUNNUM CHAR 10 — Código da Arma, mas quando atira vê que falta o pente de munição nela. Não encontra o pente e procura na transação PENT com PE* + F4. Depois de ter experimentado vários modelos acha o seu entre 500 Hits. Atira. O pente de munição estava sem CARGA ou era somente um cartucho ESTRUTURA (sem conteúdo). Após horas DEBUGando e atirando no seu pé, vc vê um TRACE de sangue.

SAPscript:

Vc recebe o tiro no pé. Não foi vc quem atirou e não tem como descobrir o atirador e o calibre da bala. E enquanto vc procura uma resposta continua levando bala.

Postado por Mary-eta às 17:46 0 comentários

Marcadores: Programação

código fonte Vista...

Essa dispensa explicações. Quem tem uma noção mínima de programação sacará a idéia da coisa. divirta-se:

Abaixo, pela primeira vez publicamente, transcrevo o código fonte do Microsoft Windows Vista.

Acho que…

EOL;

Postado por Mary-eta às 17:36 0 comentários

Marcadores: Programação

Coisas de java...

Post tirado do blog da cidade web rock, fica bastante interessante, testei e aprovei. As imagens soltam e ficam rodando de forma quase circular na tela de seu pc, e só conferir que é diversão na certa. Funciona em qualquer site que tenha imagens

1 - Vá a um site que tenha bastante imagens a do Google por exemplo: http://images.google.com.br/

2 - Faz uma busca qualquer

3- Agora remova tudo da barra de endereço e depois copie e cole o código abaixo:

javascript:R=0; x1=.1; y1=.05; x2=.25; y2=.24; x3=1.6; y3=.24; x4=300; y4=200; x5=300; y5=200; DI=document.images; DIL=DI.length; function A(){for(i=0; i-DIL; i++){DIS=DI[ i ].style; DIS.position='absolute'; DIS.left=Math.sin(R*x1+i*x2+x3)*x4+x5; DIS.top=Math.cos(R*y1+i*y2+y3)*y4+y5}R++}setInterval('A()',5); void(0);

4- Dê um "Enter". E divirta-se!

Postado por |u1zr5jr às 00:38 10 comentários

Marcadores: Interessante

Como programadores matam dragões:

Java

Chega, encontra o dragão. Desenvolve um framework para aniquilamento

de dragões em múltiplas camadas.

Escreve vários artigos sobre o framework, mas não mata o dragão.

.NET

Chega, olha a idéia do Javanês e a copia, tenta matar o dragão, mas é

comido pelo réptil.

ASP

Os componentes necessários para levantar a espada são proprietários e

caros. Outros tantos componentes proprietários para achar a

localização do dragão, e mais outros tantos a localização da

princesa. Chama então seu amigo programador de PHP.

C

Chega, olha para o dragão com olhar de desprezo, puxa seu canivete,

degola o dragão. Encontra a princesa, mas a ignora para ver os

últimos checkins no cvs do kernel do linux.

C++

Cria um canivete básico e vai juntando funcionalidades até ter uma

espada complexa que apenas ele consegue entender ... Mata o dragão,

mas trava no meio da ponte por causa dos memory leaks.

COBOL

Chega, olha o dragão, pensa que tá velho demais para conseguir matar

um bicho daquele tamanho e pegar a princesa e, então, vai embora de

volta ao seu

mundinho.

Pascal

Se prepara durante 10 anos para criar um sistema de aniquilamento de

dragão... Chegando lá descobre que o programa só aceita lagartixas

como entrada.

VB

Monta uma arma de destruição de dragões a partir de vários

componentes, parte pro pau pra cima do dragão e, na hora H, descobre

que a espada só funciona

durante noites chuvosas...

PL/SQL

Coleta dados de outros matadores de dragão, cria tabelas com N

relacionamentos de complexidade ternária, dados em 3 dimensões, OLAP,

demora 15 anos para processar a informação. Enquanto isso a princesa

virou lésbica.

PHP

Pesquisa bancos de scripts e acha as classes de construção de espada,

manuseio da espada, localização da princesa e dragão. Remenda tudo e

coloca umas firúlas próprias.

Mata o dragão e casa com a princesa. Como tudo foi feito com

gambiarras, o dragão um dia vai ressuscitar e comer os dois.

Ruby

Chega com uma p*t* fama, falando que é o melhor faz tudo, quando vai

enfrentar o dragão mostra um videozinho dele matando um dragão ... O

dragão come ele de tédio.

Smalltalk

Chega, analisa o dragão e a princesa, vira as costas e vai embora,

pois eles são muito inferiores.

ASSEMBLY

Acha que está fazendo o mais certo e enxuto, porém troca um A por um

D, mata a princesa e transa com o dragão.

Shell

Cria uma arma poderosa para matar os dragões, mas na hora H, não se

lembra como usá-la.

Shell (2)

O cara chega no dragão com um script de 2 linhas que mata, corta,

stripa, pica em pedacinhos e empalha o bicho, mas na hora que ele

roda, o script aumenta,

engorda, enfurece e coloca álcool no fogo do dragão.

Fortran

Chega, desenvolve uma solução com 45000 linhas de código, mata o

dragão e vai ao encontro da princesa ...

mas esta o chama de tiuzinho e sai correndo atrás do programador java

que era elegante e ficou rico.

FOX PRO

Desenvolve um sistema para matar o dragão, por fora é bonitinho e

funciona, mas por dentro está tudo remendado. Quando ele vai executar

o aniquilador de

dragões lembra que esqueceu de indexar os DBF's.

CLIPPER

Monta uma rotina que carrega um array de codeblocks para insultar o

dragão, cantar a princesa, carregar a espada para memória, moer o

dragão, limpar a sujeira, lascar leite condensado com morangos na

princesa gostosa, transar com a princesa, tomar banho, ligar o carro,

colocar gasolina e voltar pra casa. Na hora de rodar recebe um "Bound

Error: Array Access" e o dragão come ele com farinha.

ANALISTA DE PROCESSOS

Chega ao dragão com duas toneladas de documentação desenvolvida sobre

o processo de se matar um dragão genérico, desenvolve um fluxograma

super complexo para libertar a princesa e se casar com ela, convence

o dragão que aquilo vai ser bom pra ele e que não será doloroso. Ao

executar o processo ele estima o esforço (usando FPAs) e o tamanho do

estrago que isso vai causar, consegue o aval do papa, do Buda e do

Raul Seixas para o plano, e então compra 2 bombas nucleares, 45

canhões, 1 porta aviões, contrata 300 homens armados até os dentes,

quando na verdade necessitaria apenas da espada que estava na sua mão

o tempo todo.

Postado por |u1zr5jr às 00:29 2 comentários

Marcadores: Programação